Cài đặt và cấu hình Samba server trên CentOS 7

Samba là dịch vụ của hệ điều hành Linux, chạy trên nền giao thức SMB (Server Message Block) cho phép chia sẻ file hệ thống, máy in với các máy chạy Win95, 98 hoặc...

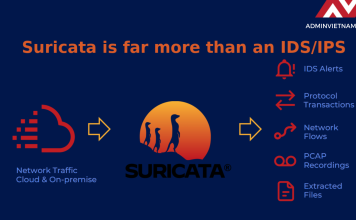

Triển khai hệ thống phát hiện xâm nhập Snort trên Linux (phần 1)

Bảo mật mạng là một ưu tiên hàng đầu trong môi trường kỹ thuật số ngày nay. Với sự gia tăng của các mối đe dọa mạng và việc tăng cường các...

Sử dụng Shell trong hệ điều hành Linux

1. Đường dẫn lệnh trong Shell

Trong Linux, khái niệm đường dẫn lệnh (command path) là một phần quan trọng trong các khái niệm cơ bản của shell....

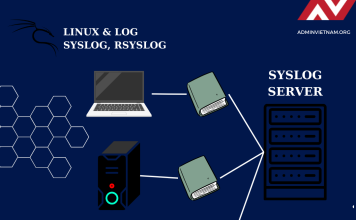

Linux Networking và cơ chế cấp IP Address trên Kali Linux VMware

Linux Networking là một lĩnh vực quan trọng trong hệ điều hành Linux, đặc biệt là khi sử dụng trong môi trường mạng. Nó bao gồm các công cụ và cơ chế...

Triển khai hệ thống phát hiện xâm nhập Snort trên Linux (phần 2)

Chào mừng bạn đến với phần 2 của hành trình Triển khai hệ thống phát hiện xâm nhập mạng với Snort trên Linux! Trong phần trước, chúng ta đã tìm hiểu về...

Cấu hình Amanda Backup trên CentOS 6

Amanda backup là sao lưu và phục hồi phần mềm mã nguồn mở phổ biến nhất trên thế giới. Amanda bảo vệ hơn một triệu máy chủ và máy tính để bàn chạy các...

Kết nối SSH để quản trị Server

SSH (Secure Shell): là một giao thức điều khiển từ xa cho phép người dùng kiểm soát và chỉnh sửa server từ xa qua Internet. Dịch vụ được tạo ra nhằm thay...

Cài đặt Nagios trên CentOS 6

Nagios giám sát toàn bộ cơ sở hạ tầng CNTT của bạn để đảm bảo hệ thống , các ứng dụng , dịch vụ và quy trình kinh doanh đang hoạt động tốt. Trong...

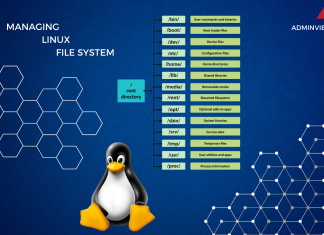

Quản lý file và thư mục trong Linux (phần 1)

Quản lý file và thư mục là một phần quan trọng trong việc sử dụng hệ điều hành Linux vì nó giúp người dùng tổ chức, truy cập và quản lý dữ...

Cấu hình Static IP trên CentOS 7

Nếu bạn muốn đặt 1 Static IP trên card mạng của CentOS 7 thì có rất nhiều cách để bạn thực hiện , sau đây mình xin hướng dẫn một số cách để các...