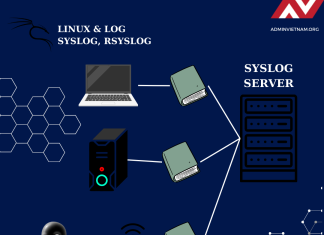

Log, Syslog và Rsyslog trong Linux

1. Tổng quan về Log

Log ghi lại các thông báo về hoạt động của cả hệ thống hoặc của các dịch vụ được triển khai trên hệ...

Hướng dẫn cài đặt Kali Linux trên Windows Subsystem for Linux và GUI

Trong bài viết này tôi sẽ hướng dẫn các bạn cài đặt Kali Linux trên Windows Subsystem for Linux và GUI Kali Linux.Windows subsystem cho Linux, là một tính năng được giới...

Đồng bộ thời gian hệ thống Network Time Protocol

Giới thiệu

Giao thức NTP (Network Time Protocol - Giao thức đồng bộ thời gian mạng) là một giao thức để đồng bộ đồng hồ của các hệ thống máy tính thông qua mạng dữ liệu chuyển...

Tìm hiểu công cụ VIM trong Kali Linux

Vim, viết tắt của 'Vi Improved', là một trình soạn thảo văn bản có tính tùy chỉnh cao và phức tạp, được thiết kế để giúp chỉnh sửa văn bản hiệu quả...

Hướng dẫn làm việc với tập tin (files) trên hệ điều hành Linux

Làm việc với tệp tin là một phần thiết yếu của hệ điều hành Linux, và là một kỹ năng mà mọi người dùng Linux cần phải có. Trong Linux, mọi thứ...

Linux Networking – Sử dụng Telnet

Tổng quan

Lệnh telnet là một giao diện người dùng cho giao thức TELNET. Chúng ta có thể sử dụng lệnh telnet để quản lý một máy từ xa...

Tìm hiểu công cụ NANO trong Kali Linux

Khi làm việc trên linux với giao diện dòng lệnh, bạn sẽ thường xuyên cần tạo hoặc chỉnh sửa các tệp văn bản. Hai trong số các trình soạn thảo dòng lệnh...

Mách lẻo bạn cách sử dụng vim từ A-Z

Gioi thiệu

Vim là một trình soạn thảo văn bản mở rộng của Vi, được sử dụng phổ biến trên Linux và UNIX. Vim có khả năng tương tác...

Quản lý Hard disk trong Linux với Logical Volume Management

Trong Linux, Logical Volume Management (LVM) là một phương pháp linh hoạt để quản lý không gian đĩa cứng. LVM cho phép bạn tạo ra các phân vùng ảo được gọi là...

Sử dụng Shell trong hệ điều hành Linux

1. Đường dẫn lệnh trong Shell

Trong Linux, khái niệm đường dẫn lệnh (command path) là một phần quan trọng trong các khái niệm cơ bản của shell....