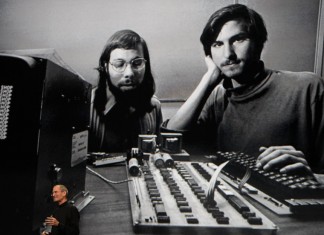

Lịch sử phát triển công ty Apple qua ảnh

Apple Inc. là một tập đoàn công nghệ nổi tiếng của Mỹ. Sau biết bao thăng trầm, biến cố cùng thời gian, thì bây giờ công ty này đã và đang là một "thế...

Website công ty cung cấp phần mềm diễn đàn vBulletin bị tấn công

Vừa qua Website công ty cung cấp phần mềm diễn đàn vBulletin bị tấn công. Toàn bộ thông tin khách hàng mua bản quyền sử dụng nền tảng diễn đàn vBulletin đã bị tin...

Triển khai hệ thống phát hiện xâm nhập Snort trên Linux (phần 2)

Chào mừng bạn đến với phần 2 của hành trình Triển khai hệ thống phát hiện xâm nhập mạng với Snort trên Linux! Trong phần trước, chúng ta đã tìm hiểu về...

Toàn Tập Về Quản Trị Windows Server 2022

GIỚI THIỆU HỆ ĐIỀU HÀNH WINDOWS SERVER 2022

Vừa qua, hãng Microsoft vừa tung ra bản dùng thử (Preview) hệ điều hành máy chủ Windows Server 2022, bản phát...

Giới thiệu về hệ điều hành nguồn mở Linux

Roadmap

Linux cheat sheets

1. File Operations

ls : liệt kê tất...

Vượt qua xác thực Linux chỉ bằng một phím bấm

Hai nhà nghiên cứu bảo mật của trường Đại học Valencia - Tây Ban Nha, đã phát hiện ra một lỗi trên một số bản phân phối của Linux cho phép bất cứ ai...

Cấu Hình Read Only Domain Controller Trên Windows Server 2022(Phần 9)

CẤU HÌNH READ ONLY DOMAIN CONTROLLER TRÊN WINDOWS SERVER 2022

Trong phần trước, chúng ta đã xây dựng thành công máy Domain Controller quản lý miền Tree Domain khangan.com.vn...

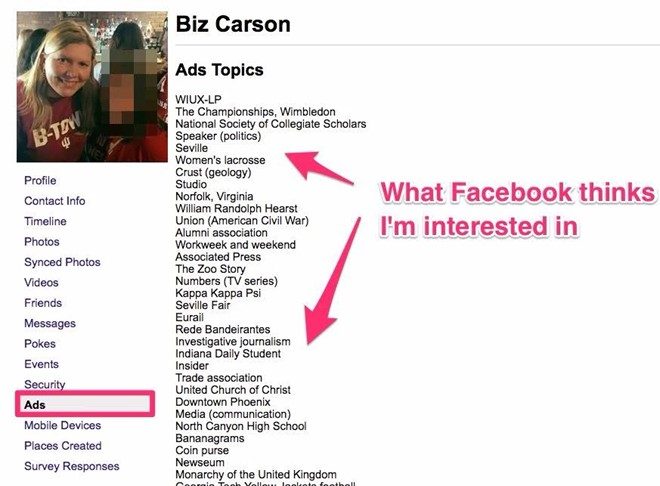

Có gì trong dữ liệu tải về từ Facebook?

Người dùng thường lo lắng Facebook “biết quá nhiều”. Nhưng họ lại không chú ý đến bản sao dữ liệu cá nhân mà mạng xã hội này đang lưu trữ.

Sau khi tải về bản...

Nhà phát triển phần mềm Tor Browser rời khỏi Mỹ để tránh sự theo...

Isis Agora Lovecruft - một thành viên của nhóm phát triển Tor Browser, trình duyệt cho phép truy cập vào thế giới ngầm Deep Web (hay còn gọi là Dark Web) đang bị FBI...

Làm thế nào để sửa chữa, chống phân mảnh hệ thống phân vùng ổ...

Những người sử dụng Linux thường nghĩ rằng trên Linux không yêu cầu người dùng chống phân mảnh, đó là một sự hiểu lầm lớn của người dùng Linux. Thật ra thì trên hệ...